Informatiebeveiliging is veel breder dan IT, is een proces en moet door de hele organisatie worden gedragen, stelt Gerard Stroeve van Centric. Een ad-hocaanpak volstaat niet.

Organisaties zijn in toenemende mate afhankelijk van de informatievoorziening, ook binnen de overheid. Zonder informatie liggen processen stil en is bedrijfsvoering niet mogelijk. Als de informatie waarmee wordt gewerkt onjuist is, niet beschikbaar is of op straat komt te liggen, kan dit grote gevolgen hebben voor de organisatie. Gerard Stroeve, manager Security & Continuity Services binnen Centric, geeft samen met zijn collega’s dagelijks advies aan organisaties over de bescherming van informatie. Gerard: “Informatiebeveiliging is niet langer een sluitpost, maar vervult een sleutelrol binnen de bedrijfsvoering.”

Toenemende risico’s

Stroeve ziet dat de risico’s ten aanzien van informatievoorziening toenemen als gevolg van de ontwikkelingen van deze tijd. “Denk daarbij aan trends als sociale media, mobiel werken, BYOD, cloudcomputing en big data, die ook binnen de overheid steeds meer opgang maken. Niet zelden wordt de uitdaging om informatie goed te beschermen op ad-hocbasis aangepakt en is de aandacht nagenoeg uitsluitend gericht op de digitale informatievoorziening. Er worden als het ware pleisters geplakt die op enig moment weer loslaten. In de praktijk resulteert deze aanpak in een beperkte aanpak van de issues en bovendien in een willekeurig uitgavenpatroon.”

In control zijn

Met het toenemen van de afhankelijkheid van informatie neemt het belang van een betrouwbare informatievoorziening toe. Om daadwerkelijk ‘in control’ te zijn is het volgens Stroeve raadzaam continu en op een gestructureerde wijze integrale aandacht te besteden aan de bescherming van informatie. Informatie moet op een weloverwogen, passende wijze beschermd worden, afgestemd op de aanwezige risico’s. Daarbij wordt idealiter procesmatig een antwoord gevonden op de volgende vragen:

- Welke informatie moet er beschermd worden?

- Welke dreigingen zijn er en wat is de impact van een eventuele verstoring?

- Welke mate van bescherming is passend?

- Welke beheermaatregelen moeten worden genomen?

“Door structureel antwoord te zoeken op deze vragen wordt het beschermen van informatie onderdeel van de bedrijfsvoering en organisatiecultuur. Informatiebeveiliging is niet langer een sluitpost, maar vervult een sleutelrol binnen de diverse processen.”

Visie op informatiebeveiliging

Vanuit een jarenlange ervaring met informatiebeveiliging bij uiteenlopende organisaties, heeft Centric een heldere visie op de beveiliging van informatie ontwikkeld, met een aantal uitgangspunten. “Voor Centric is informatiebeveiliging breder dan IT en is het een proces en geen project. Daarnaast is informatiebeveiligingsbewustzijn binnen een organisatie en bij de medewerkers essentieel.”

Informatiebeveiliging is ten eerste breder dan IT. Beleid is een van de belangrijkste pijlers van informatiebeveiliging, stelt Stroeve. Het hoogste management moet het beleid formuleren, dragen en uitdragen naar de rest van de organisatie. “Niet omdat derden dat eisen, maar vanuit een oprechte, intrinsieke motivatie. Een valkuil is het concentreren van de aandacht op enkel de IT-aspecten van informatiebeveiliging en/of op het vertrouwelijkheidsaspect van digitale informatie. Het gaat echter om informatiebeveiliging in de breedste zin van het woord.”

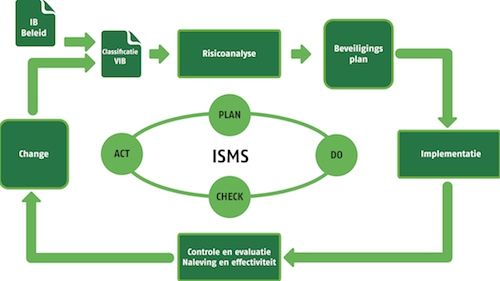

Daarnaast is informatiebeveiliging een proces, geen project. “De kern van goede informatiebeveiliging is om continu te beoordelen welke maatregelen passend zijn en deze waar nodig bij te stellen. De basis voor passende informatiebeveiliging wordt daarom gelegd door het inrichten van een proces, het Information Security Management System (ISMS).”

Het ISMS vormt binnen de informatiebeveiligingsorganisatie het kwaliteitsproces rond (de inrichting van) informatiebeveiliging. Het proces omvat typisch de stappen Plan, Do, Check en Act (PDCA-cyclus). Vanuit deze fasen kun je de diverse activiteiten om te komen tot passende informatiebeveiliging periodiek en in onderlinge samenhang uitvoeren. Vanuit de diverse fasen kunnen er uiteraard projecten worden geïnitieerd om tot uitvoering van de activiteiten te komen.

Stroeve: “Om informatiebeveiliging als proces te laten werken dient de organisatie dat proces te ondersteunen. Dit betekent dat functies, rollen, taken en verantwoordelijkheden gekoppeld moeten worden aan personen. Een belangrijke coördinerende functie is die van (informatie)beveiligingsfunctionaris. Het heeft de voorkeur deze rol niet binnen de afdeling IT te beleggen, maar op een algemeen, breder niveau. Een managementforum kan de diverse onderdelen van de organisatie vertegenwoordigen en tijdens periodieke bijeenkomsten het proces evalueren, incidenten bespreken en leerpunten formuleren.”

Informatiebeveiligingsbewustzijn bij het hoogste management én de medewerkers is essentieel, concludeert Stroeve. “Het fundament voor informatiebeveiliging wordt gevormd door het draagvlak vanuit het (hoogste) management. Om dit draagvlak te creëren is inzicht nodig in de risico’s rond de informatievoorziening en de gevolgen die een bedreiging voor de organisatie kan hebben. Daarnaast is binnen het stelsel van beheermaatregelen de factor mens een kwetsbare pijler. Het bewustzijn rondom informatiebeveiliging draagt voor een groot deel bij aan het verstevigen van deze pijler. In de optimale situatie is de aandacht voor het passend omgaan met de informatie als een tweede natuur aanwezig bij alle medewerkers.”

Meer informatie over Gerard Stroeve, zijn blogs en de whitepaper van Centric over informatiebeveiliging is te vinden op www.centric.eu/gerardstroeve.