Implementatie NIS2: van papier naar uitvoering

Digitale veiligheid is chefsache. Informatiebeveiliging moet binnen de hele organisatie onderhouden en beleefd worden met daarbij duidelijke taken en verantwoordelijkheden. Kan de NIS2 hiervoor zorgen? Volgens de Algemene Rekenkamer alleen met oog voor de details in de praktijk waar alle regels ten uitvoer worden gebracht. Laten we voorkomen dat de veiligheidslat alleen op papier hoger komt te liggen.

NIS2 brengt verhoogde veiligheidseisen voor overheid met zich mee

Regelgeving zoals de Baseline Informatiebeveiliging Overheid (BIO) en het Besluit CIO-stelsel Rijksdienst beschrijven al maatregelen op het gebied van digitale veiligheid. Voor sommige essentiële diensten, zoals het keren en beheren van water, gelden daarnaast aanvullende voorschriften om de data en de geautomatiseerde systemen die hierbij worden gebruikt zo veilig mogelijk te houden. De NIS2-richtlijn zal, eenmaal vertaald in nationale wetgeving, soortgelijke maatregelen voor de hele overheid afdwingen. Veel meer organisaties krijgen daardoor te maken met:

- Een wettelijke zorgplicht – actief maatregelen nemen om incidenten te voorkomen en de gevolgen te beperken wanneer ze zich voordoen;

- Een wettelijke meldplicht – actief melden van incidenten bij de toezichthouder en cyberincidenten bij het Nationaal Cyber Security Centrum (NCSC) dat vervolgens bijstand kan verlenen; en

- Wettelijk toezicht – toezichthouders die de genomen maatregelen controleren en toezien op de naleving van de richtlijnen.

In de NIS2 zijn maatregelen voor risico- en incidentmanagement verankerd, met aandacht voor de ketens en netwerken die belangrijke digitale processen bij de (rijks)overheid ondersteunen. De bredere scope van NIS2 onderkent dat de digitale en fysieke wereld steeds meer met elkaar verbonden zijn. Digitale verstoringen kunnen immers ontwrichtende gevolgen hebben voor de samenleving. Denk maar aan wat er kan gebeuren als hackers onze waterwerken overnemen of het donorregister platleggen.

Maar, zoals ook Bert Hubert – expert op het gebied van digitale veiligheid – terecht opmerkt in de context van de NIS2 en andere aankomende EU-wetgeving op gebied van digitale veiligheid,: het gebrek aan regels is niet het probleem. Het probleem is het gebrek aan zorg en aandacht voor digitale veiligheid in de praktijk. In onderzoek van de Algemene Rekenkamer naar informatiebeveiliging blijkt die zorg en aandacht belangrijk bij het succesvol inrichten van risico- en incidentmanagement bij departementen en Hoge Colleges van Staat. De inzichten uit die onderzoeken, die we sinds 2017 doen, kunnen van pas komen bij de implementatie van NIS2.

Zorgplicht: risicomanagement is niet ‘direct geregeld’

Digitale veiligheid is een oneindige wedloop. Techniek veroudert en kwaadwillenden vinden steeds weer nieuwe kwetsbaarheden in software. Het is dus belangrijk risico’s doorlopend in beeld te krijgen én te houden. Tegelijkertijd zijn tijd, expertise en budget beperkt.

Een organisatie moet bij de aanpak van informatiebeveiligingsrisico’s dus doorlopend kiezen: wat wel, wat niet, wat nu, wat later? De bekende plan-do-check-act cyclus helpt daarbij.

Risicoaanpak Rijk sterk verbeterd

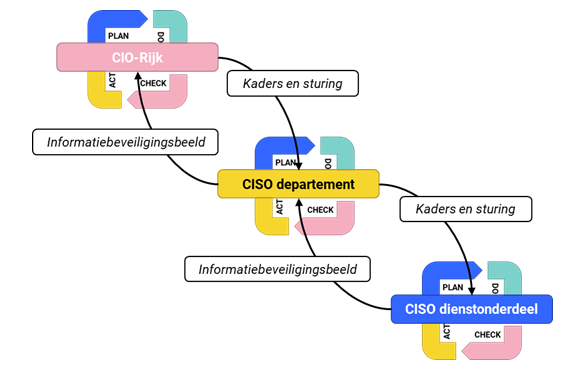

Uit de onderzoeken in 2022 en 2023 van de Algemene Rekenkamer blijkt dat binnen de Rijksoverheid het risicomanagement voor informatiebeveiliging de afgelopen jaren sterk is verbeterd. Sinds 2021 is via het Besluit CIO-stelsel Rijksdienst voorgeschreven dat de departementale CISO (Chief Information Security Officer) een departementaal risicobeeld ontwikkelt, actueel houdt en daarop acteert.

Mede daardoor hebben inmiddels vrijwel alle departementen een risicomanagementaanpak waarin ze cyclisch risico’s inventariseren en maatregelen nemen om ze aan te pakken. Aan departementen zijn vaak verschillende dienstonderdelen verbonden. Om vanuit de verschillende lagen te sturen op risicobeheersing, wordt gewerkt met een gelaagd risicomanagementmodel. De stand van zaken en voortgang komt periodiek op verschillende niveaus ter tafel via informatiebeveiligingsbeelden.

Risicoaanpak neerzetten en behouden vergt zorg en aandacht

Uit de informatiebeveiligingsonderzoeken blijkt ook dat het veel tijd en energie kost om deze processen op gang te brengen en te houden. Organisaties hebben verschillende uitgangsposities. Volledigheid en detailniveau van informatiebeveiligingsbeelden verschillen daardoor in het begin vaak enorm. Verbeteringen realiseren via kaders kan alleen stap voor stap. Hierbij is de voortgang kwetsbaar omdat de activiteiten erg afhankelijk blijken van een kleine groep medewerkers die de kar trekken.

NIS2 kan versteviging risicomanagement brengen

De implementatie van de NIS2 kan tot verdere versteviging van de risicogerichte aanpak van informatiebeveiliging leiden. Er is nu bijvoorbeeld nog variatie in definities van wat als een ‘kritiek‘ of ‘vitaal‘ systeem wordt gezien. Dat leidt tot verschillen in risicoanalyses en informatiebeveiligingsbeelden. De implementatie van de NIS2 zou kunnen leiden tot het opstellen van eenduidige definities van de belangrijkste processen en IT-systemen waarvoor de risico’s in beeld moeten zijn.

Daarnaast expliciteert de NIS2-richtlijn bestuurlijke verantwoordelijkheid en aansprakelijkheid. Digitale veiligheid – van oudsher ‘iets voor techneuten’ – zal daardoor definitief een bestuurstafel-item worden. Tot voor kort werd nog wel lacherig gedaan over ‘spionnen’ en ‘hackers’. Maar ransomware-aanvallen en spionagezaken hebben bestuurders met de neus op de feiten gedrukt. De houding binnen het rijk is mede daardoor veranderd. Wij zien dat de informatiebeveiligingsbeelden aan de bestuurstafel worden besproken. Maar als bestuurders niet alleen verantwoordelijk maar ook aansprakelijk zijn voor hun oordelen over de risico’s en benodigde acties, is er meer nodig. Een moderne bestuurder praat geïnformeerd mee, stelt de juiste vragen over de aanpak van informatiebeveiliging, stimuleert samenwerking en samenhang, stelt de juiste middelen beschikbaar, zorgt dat er resultaat wordt behaald en is transparant over belang, aanpak en resultaat.

Meldplicht: incidentmanagement en oefenen kan meer gericht

Dat er informatiebeveiligingsincidenten plaatsvinden is een gegeven. ‘100% veilig’ is een utopie. Hoe op incidenten wordt gereageerd is vers twee. Het laagdrempelig kunnen melden van incidenten is van belang. Niet alleen om centraal zicht te kunnen houden op bredere ontwikkelingen; bijvoorbeeld nieuwe manieren van phishing. Maar ook omdat grote calamiteiten soms beginnen met kleine signalen.

Rijk verbeterde incidentmanagement

De Algemene Rekenkamer constateerde de afgelopen jaren dat het Rijk bij informatiebeveiliging meer volwassen werd in het incidentmanagement. De processen voor het opschalen in het geval van crisis waren daarbij een belangrijk verbeterpunt. In de praktijk bleken de benodigde lijntjes zonder heldere afspraken ad hoc wel gelegd te worden. Maar duidelijke afspraken over bijvoorbeeld criteria voor het op- en afschalen, versnellen het proces en maken dat alle betrokken weten hoe te handelen.

Oefenen: begin bescheiden

Andere tekenen van toenemende volwassenheid bij overheidsorganisaties zijn dat ze hun cyberweerbaarheid op de proef stellen met pentesten en hun reactie op een cybercrisis oefenen. Daarbij kiezen organisaties nog wel eens direct voor een dure, geavanceerde test. Maar een volledige red teaming-aanpak is duur en ongericht als het inzicht in de eigen systemen nog beperkt is en/of de organisatie nog weinig structuren kent om gevonden zwakke plekken aan te pakken. CIO Rijk heeft daarom een keuzekaart ontwikkeld die organisaties kan helpen een gerichte afweging te maken in voorwaarden, doel en kosten van een securitytest.

Van beleid tot uitvoering met zorg en aandacht

De NIS2 brengt strengere veiligheidseisen voor meer overheidsorganisaties met zich mee. De veiligheidslat komt op papier weer een stukje hoger te liggen. De les van rekenkameronderzoek naar risico- en incidentmanagement is dat oog voor de uitvoering van beleid bij de implementatie van de NIS2 cruciaal is. Alleen met aanhoudende zorg en aandacht kan de overheid NIS2 zó laten werken dat de veiligheid ook feitelijk verhoogd wordt. Bijvoorbeeld via verheldering en stroomlijning van definities, geïnformeerde gesprekken aan de bestuurstafel en gerichter oefenen met dreigingen.

De NIS2 brengt strengere veiligheidseisen voor meer overheidsorganisaties met zich mee. De veiligheidslat komt op papier weer een stukje hoger te liggen. De les van rekenkameronderzoek naar risico- en incidentmanagement is dat oog voor de uitvoering van beleid bij de implementatie van de NIS2 cruciaal is. Alleen met aanhoudende zorg en aandacht kan de overheid NIS2 zó laten werken dat de veiligheid ook feitelijk verhoogd wordt. Bijvoorbeeld via verheldering en stroomlijning van definities, geïnformeerde gesprekken aan de bestuurstafel en gerichter oefenen met dreigingen.

Maar ook aandacht voor ketenrisico’s, zoals opgenomen in de NIS2, is noodzakelijk. Digitale beveiliging moet een gedeelde verantwoordelijkheid zijn. Niet alleen binnen afzonderlijke organisaties, maar ook in ketens en in de context van een departement met al zijn dienstonderdelen en private partijen. Dat vergt verbinding zoeken, onderling kennis halen en kennis brengen. De omgang met het log4j-incident (een kwetsbaarheid in veelgebruikte log-software) maakte in 2021 en 2022 duidelijk dat onderlinge samenwerking binnen het Rijk en samenwerking met private organisaties mogelijk is en veel oplevert. Het is duidelijk dat informatiebeveiligingsincidenten een permanente last vormen: we moeten altijd alert zijn en af en toe zijn er brandjes. De ‘brandbestrijding’ moet regulier worden en aansluiten op de bestaande crisisstructuren. De implementatie van de NIS2 kan dat proces verbeteren en versnellen.

Uit de beeldspraak van de ‘brandbestrijding’ spreekt impliciet een traditionele benadering.

We leven niet meer in de Middeleeuwen met de Staat als kasteel. Ons huidige cybersecuritybeleid is voor Bestuurders als het verplicht aantrekken van een zwaar harnas, ook al is de kans op een zwaardgevecht die dag praktisch nihil. Het is niet alleen een workout op zich, maar het beperkt ook de bewegingsvrijheid – probeer maar eens een sprintje te trekken in een harnas. Moet samenwerken tussen organisaties, met al hun verschillen in cultuur, politiek momentum, volwassenheid etc. is rot lastig.

Zie de NIS2-richtlijnen nu niet als een nieuw harnas. Ja NIS2 is er om ons te beschermen, absoluut, maar een harnas is veel te zwaar en een beetje uit de tijd. Zeggen dat je ‘aan NIS2’ voldoet is daarmee als het dragen van een harnas in een moderne oorlog; je ziet er misschien onverslaanbaar uit, maar tegen een cyberaanval ben je niet veel meer dan een zittende eend in een ijzeren pak. Waarom zien we NIS2 niet als een vaccinatie en de Staat niet als een lichaam? Dan wordt NIS2 iets om ons cybersecurity ‘immuunsysteem’ te boosten. Zet daar dan ook moderne middelen voor in! Huur real-time monitoring en reactie. Het is alsof je lichaam vecht tegen een verkoudheid, voordat je doorhebt dat je ziek bent.

Met real-time cybersecurity en portfolio technologieën kunnen we cyberbedreigingen spotten en uitschakelen voordat ze ons echt pijn doen, net zoals ons immuunsysteem indringers aanpakt zonder dat we er erg in hebben. In plaats van zware, onhandige beleidsdocumenten, kunnen we behendig en adaptief zijn – meer ninja, minder ridder. Een beetje IT scanner, Hadrian, Bitsight, LinkedShadow, Tanium … had allang de Log4J bestanden gevonden. Laten we NIS2 niet zien als weer een lastig ding van die dure CISO’s met hun moeilijke woorden, maar als een vaccinatie om beter te kunnen vechten tegen cybervirussen. Geen brandbestrijding, maar een sprinkler systeem.

Hubert : ” De inzichten uit die onderzoeken, die we sinds 2017 doen, kunnen van pas komen bij de implementatie van NIS2.”

Misschien goed op te merken dat de kritische beschouwing door de Algemene Rekenkamer op de informatiebeveiliging bij de overheid al dateert sinds de laatste twee decennia van de vorige eeuw.