De Europese Network and Information Security directive (NIS) richtlijn is vervangen door de NIS2. Het doel is om een hoog niveau van cybersecurity vast te stellen voor alle Europese lidstaten. Ook Nederland heeft op basis van de Europese NIS2-richtlijn een nieuwe wet gemaakt, de Cyberbeveiligingswet (Cbw).

Checklist: Hoe voldoe je aan de nieuwe Cyberbeveiligingswet?

Naar verwachting treedt de nieuwe Cyberbeveiligingswet op 1 juli 2026 in werking. Maar wat houdt de wet precies in en hoe voldoe je hieraan? Atabix geeft antwoord op deze vragen.

De NIS2 en Cbw heeft grote gevolgen voor de overheidsorganisaties, want zij zijn verantwoordelijk voor essentiële dienstverlening en verwerken (gevoelige) gegevens van burgers en bedrijven. Bij een cyberaanval kan de dienstverlening stilvallen en kunnen die gegevens in verkeerde handen terechtkomen. Om dit te voorkomen, stelt de Cyberbeveiligingswet eisen aan hoe organisaties hun cyberbeveiliging inrichten.

Hoe zit de Cyberbeveiligingswet in elkaar?

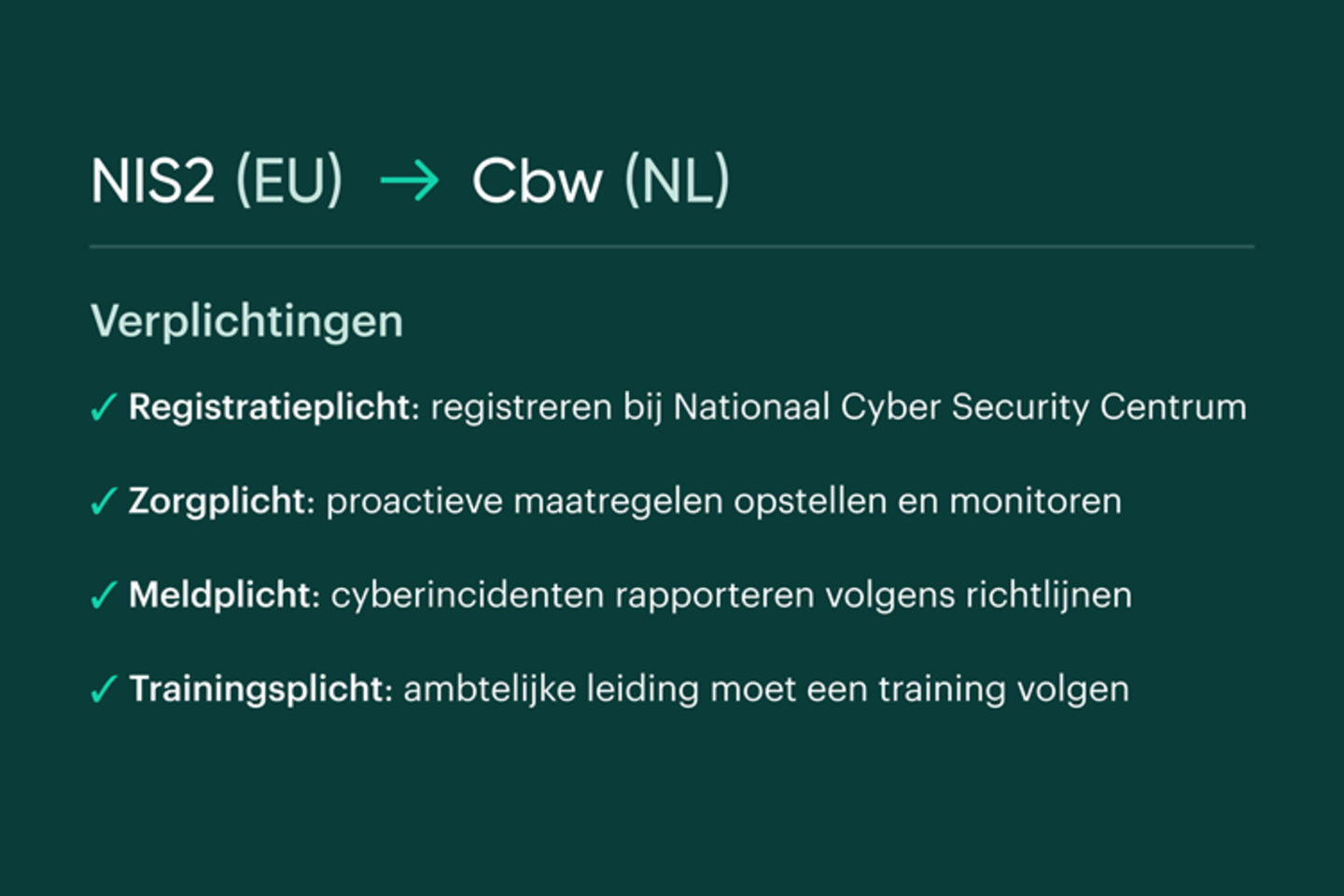

De Cyberbeveiligingswet is de Nederlandse wet die voortkomt uit een Europese richtlijn: de NIS2.

- Wat is de NIS2-richtlijn?

De NIS2 is een Europese richtlijn voor cyberbeveiliging, opgesteld door de Europese Unie. Het is de opvolger van de originele NIS-richtlijn, maar met een bredere reikwijdte: er vallen meer sectoren onder, de beveiligingseisen zijn strenger en concreter, en er gelden hogere boetes bij niet-naleving. Een richtlijn is geen wet. Het is een opdracht aan elk EU-land om zelf een wet te maken die aan de richtlijn voldoet.

- Wat is de Cyberbeveiligingswet?

De Cyberbeveiligingswet (Cbw) is de wet die Nederland op basis van de NIS2 heeft gemaakt. De Cbw en de NIS2 komen grotendeels overeen, maar de EU heeft ruimte gegeven aan lidstaten om eigen keuzes te maken. Zo heeft Nederland ervoor gekozen om ook lokale overheden onder de wet te laten vallen, terwijl dat vanuit de NIS2 niet verplicht is. Als organisatie in Nederland heb je alleen te maken met de Cbw.

Wat is de status van de Cyberbeveiligingswet?

Op 15 april 2026 heeft de Tweede Kamer de Cbw aangenomen. Alleen de Eerste Kamer moet de Cbw nog goedkeuren. Op 19 mei 2026 stellen de betrokken commissies (Digitalisering en Justitie & Veiligheid) hun opmerkingen en vragen over de wet. De verwachting is dat de wet op 1 juli 2026 in werking treedt.

De Rijksoverheid adviseert organisaties om niet af te wachten, maar nu al aan de slag te gaan. De risico's van een cyberaanval bestaan namelijk al.

Welke verplichtingen schrijft de Cyberbeveiligingswet voor?

De Cyberbeveiligingswet legt vier verplichtingen op aan organisaties die onder de wet vallen. Wij hebben deze op een rij gezet:

- Registratieplicht

Organisaties die onder de Cyberbeveiligingswet vallen, moeten zich registreren bij het Nationaal Cyber Security Centrum (NCSC). Zo weten toezichthouders welke organisaties onder de wet vallen. Dit overzicht helpt bij het effectief uitvoeren van toezicht en het coördineren van de respons op cyberincidenten.

- Zorgplicht

Organisaties zijn verplicht om maatregelen te nemen die hun netwerk- en informatiesystemen beschermen. Dat begint met een risicobeoordeling: welke risico's loopt jouw organisatie? Op basis daarvan neem je passende maatregelen. Denk aan preventieve bescherming tegen cyberaanvallen, continue monitoring op dreigingen en een incidentresponsplan. Dat is een plan voor incidenten, zoals een ransomware-aanval, een datalek of een DDoS-aanval. De zorgplicht gaat ook over je toeleveringsketen: je moet de cyberbeveiligingsrisico's van leveranciers en dienstverleners beoordelen en beheersen.

- Meldplicht

Wanneer er een cyberincident plaatsvindt, moet je dit melden. Dat gaat in drie stappen. Binnen 24 uur doe je een eerste melding bij het Computer Security Incident Response Team (CSIRT) met een rapport van basisinformatie over het incident. Binnen 72 uur volgt een vervolgmelding met meer details over het incident. Uiterlijk na één maand lever je een eindverslag in met een volledige beschrijving van het incident, de ernst en de gevolgen.

De meldplicht geldt voor alle organisaties die betrokken zijn bij het incident.

- Training voor bestuurders

Bij overheidsorganisaties is de ambtelijke leiding (zoals de gemeentesecretaris of het managementteam) verplicht een cyberbeveiligingstraining te volgen. Het doel: zij moeten beveiligingsrisico's kunnen herkennen en weloverwogen beslissingen kunnen nemen over de beveiliging van hun organisatie. Na inwerkingtreding van de wet is hier twee jaar de tijd voor.

Voor wie geldt de Cyberbeveiligingswet?

Alle overheidsinstanties, ongeacht hun grootte, zijn standaard een 'essentiële entiteit'. Dit geldt onder andere voor ministeries, provincies, gemeenten en waterschappen. Voor zelfstandige bestuursorganen en gemeenschappelijke regelingen wordt per geval bepaald of deze als 'essentiële entiteit' worden beschouwd.

Instanties die zich hoofdzakelijk bezighouden met nationale veiligheid, openbare veiligheid, defensie of rechtshandhaving zijn uitgesloten van de Cyberbeveiligingswet. Dit komt omdat de EU daar niet over mag wetgeven. Wél geeft de NIS2-richtlijn aan dat deze instanties moeten streven naar een gelijkwaardig niveau van cyberbeveiliging.

Risico's niet naleven van de Cyberbeveiligingswet

Naast deze vier verplichtingen krijgen organisaties te maken met toezicht. Een onafhankelijke toezichthouder controleert of organisaties zich aan de wet houden. Voor de meeste overheidsorganisaties is dat de Rijksinspectie Digitale Infrastructuur (RDI). Voor waterschappen is dat de Inspectie Leefomgeving en Transport (ILT).

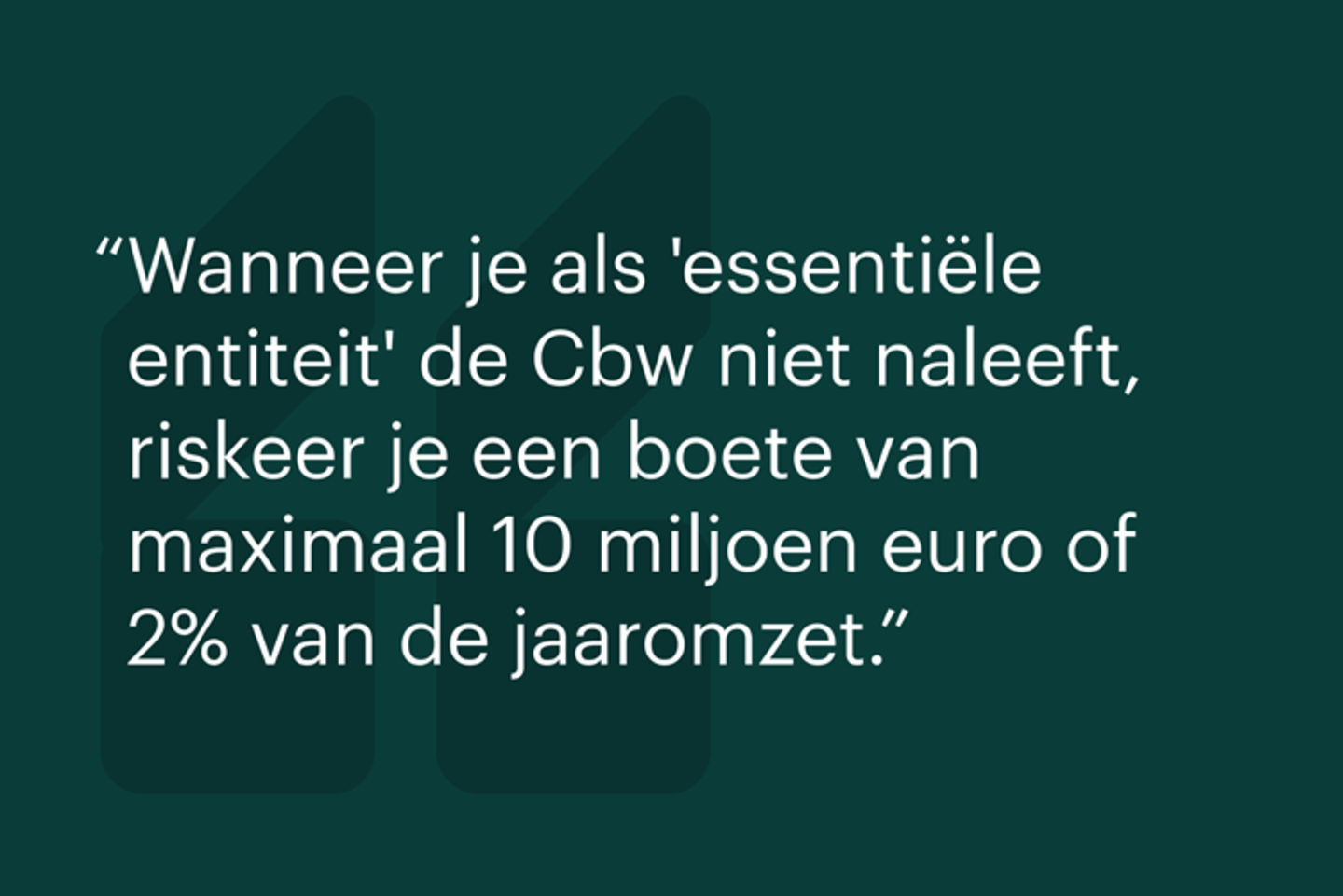

Wanneer je als 'essentiële entiteit' de Cbw niet naleeft, riskeer je een boete van maximaal 10 miljoen euro of 2% van de jaaromzet.

Checklist Cyberbeveiligingswet

Om het voldoen aan de Cyberbeveiligingswet overzichtelijk te maken, heeft Atabix een checklist gemaakt voor overheidsorganisaties:

Registratieplicht

- Organisatie geregistreerd bij het NCSC

Registreer je organisatie via het portaal van het Nationaal Cyber Security Centrum.

Zorgplicht

- Risicobeoordelingen uitgevoerd en gedocumenteerd

Breng in kaart welke cyberbeveiligingsrisico's je organisatie loopt, prioriteer ze en wijs per risico een verantwoordelijke en een maatregel toe. - Incidentresponsplan opgesteld

Beschrijf per type incident wie actie onderneemt, welke stappen worden doorlopen en hoe systemen worden hersteld. - Toegangsrechten per systeem in kaart gebracht

Maak een overzicht van welke medewerkers toegang hebben tot welke systemen en verwijder rechten die niet nodig zijn voor hun functie. - Beveiligingsaudits en penetratietests ingepland

Laat je netwerk- en informatiesystemen regelmatig testen op kwetsbaarheden, bijvoorbeeld door een externe partij een cyberaanval te laten simuleren. - Cyberbeveiligingsrisico's van leveranciers beoordeeld

Breng in kaart welke leveranciers toegang hebben tot je systemen of data en neem eisen voor cyberbeveiliging op in hun contracten. - Inventaris van alle IT-activa en systemen bijgewerkt

Maak een overzicht van alle hardware, software en systemen en houd deze actueel. - Kwetsbaarheden in software en hardware geïdentificeerd en verholpen

Installeer beveiligingsupdates zodra ze beschikbaar zijn en vervang systemen die niet meer worden ondersteund. - Beleid voor gegevensbescherming en wachtwoordgebruik opgesteld

Leg vast welke gegevens versleuteld moeten worden, welke wachtwoordeisen gelden en wie verantwoordelijk is voor naleving. - Continue monitoring en rapportage ingericht

Gebruik tooling die verdachte activiteiten op je netwerk signaleert en stel vast welke cybersecurity-indicatoren je periodiek rapporteert aan het management. - Cyberbeveiligingstrainingen voor medewerkers ingepland

Geef bestaande en nieuwe medewerkers regelmatig trainingen over het herkennen van phishing, veilig omgaan met wachtwoorden en het melden van incidenten.

Meldplicht

- Meldprocedure voor cyberincidenten vastgelegd

Beschrijf wie verantwoordelijk zijn voor het melden bij cyberincidenten en welke informatie in de verslagen moet staan. - Contactgegevens van het CSIRT intern bekend gemaakt

Zoek op wie het CSIRT is voor jouw sector via de website van het NCSC, sla de contactgegevens op en deel ze met de medewerkers die als eerste bij een incident betrokken zijn. - Ambtelijke leiding aangemeld voor cyberbeveiligingstraining

Zoek een training die gericht is op het herkennen van cyberbeveiligingsrisico's en laat je bestuurders zich hiervoor aanmelden.

Bestuurlijke training

- Ambtelijke leiding aangemeld voor cyberbeveiligingstraining

Zoek een training die gericht is op het herkennen van cyberbeveiligingsrisico's en laat je bestuurders zich hiervoor aanmelden.

Meer over informatiebeveiliging bij de overheid

De Cyberbeveiligingswet staat niet op zichzelf. Voor overheidsorganisaties is ook de BIO 2.0 relevant, die nauw samenhangt met de Cbw. Lees onze blogs over de BIO 2.0, bijvoorbeeld wat de BIO eigenlijk is en hoe je in vijf stappen BIO 2.0-compliant wordt.

Plaats een reactie

U moet ingelogd zijn om een reactie te kunnen plaatsen.